Malware es solo un término que se refiere a todo el software que ha sido diseñado con fines maliciosos y, por lo tanto, es imposible saber cuánto Malware hay hoy en día. Se sabe que existe una amplia variedad de malware y funcionan de manera diferente. Estos pueden tomar el control del software y hardware del ordenador o dispositivo que han conseguido infectar y, de esta forma, pueden acceder y poner en riesgo la información de los usuarios.

Las empresas que producen software y hardware son conscientes de la existencia de malware y hacen todo lo posible para evitar que sus productos tengan vulnerabilidades que permitan que el malware acceda a los datos de los usuarios, sin embargo, esto no siempre se evita con éxito. Esta es una de las principales razones por las que las empresas distribuyen constantemente actualizaciones de su software. Sin embargo, es un hecho que lo que más pone en riesgo la información de un usuario es el propio usuario. Esto sucede debido a descuidos menores y técnicas de manipulación por parte de los ciberdelincuentes.

En este artículo

Parte 1. ¿Cómo Utiliza el Adversario el Malware para Atacarme?

Es imposible saber exactamente cuántos Malware existen hoy en día, pero se sabe que solo hay dos formas de infección de Malware.

A Través de Internet

Hay que tener cuidado ya que una red pública o privada puede haber sido intervenida previamente por un atacante, por lo que no debes conectarte a una red desconocida. Además, se sabe que el método más común de infección es a través de estrategias de engaño o ingeniería de redes sociales que llevan a las personas a descargar malware voluntariamente, por ejemplo: a través de archivos adjuntos de correo electrónico, ventanas que aparecen durante la navegación o incluso sitios web falsificados.

A Través de la Interacción Física.

Esto puede suceder cuando una persona conecta un dispositivo de almacenamiento, ya que puede haber sido infectado previamente y, al conectarlo a tu computadora, puede infectarse si no hay un sistema de protección que lo impida. Sin embargo, es importante tener en cuenta que los sistemas de seguridad que protegen contra ataques de software malicioso no son infalibles. Estos sistemas de seguridad están diseñados en base a los millones de malware que se han identificado con éxito hasta el momento. En otras palabras, es posible que estos sistemas de seguridad no detecten una amenaza si se trata de malware altamente sofisticado. Por ello, cada vez es más habitual tomar conciencia de los riesgos de navegar por Internet y de las medidas de precaución que pueden evitar que seas víctima de un ataque.

Parte 2. ¿Cómo Proteger la Computadora Contra el Malware?

Aunque la seguridad cibernética no es un tema nuevo, nunca antes había sido un tema tan importante como ahora. Empresas especializadas en seguridad informática han informado que de 2020 a 2021 el número de casos de ciberataques se ha incrementado en al menos un 600%, siendo los correos electrónicos el origen de al menos el 92% de estos casos.

Hoy más que nunca, es importante tomar medidas de prevención. A continuación, hablaré sobre algunas formas de proteger tu computadora y tu información personal de los atacantes.

1. Mantenerse Actualizado

Según los datos recabados proporcionados por las empresas desarrolladoras de sistemas de protección contra malware mencionan que el 75% de las infecciones ocurren en equipos que cuentan con un sistema de protección desactualizado. Asegúrate de que tu sistema operativo esté siempre actualizado.

2. Software Antivirus

Hay docenas de antivirus que pueden ayudarte a proteger tu computadora. Algunos de ellos son gratuitos y ofrecen un alto nivel de protección, por otro lado, también puedes optar por pagar por un antivirus premium ya que estos suelen ofrecer beneficios adicionales como análisis de correo electrónico y navegación web asistida.

3. Software Antispyware

Un virus y un spyware no son lo mismo, pero son muy similares. La mayor diferencia entre el spyware y los virus es que los virus pueden reproducirse y propagarse de una computadora a otra mientras el spyware permanece en tu computadora. Por lo general, el antivirus es capaz de detectarlas, pero antes de darlo por hecho, comprueba que tu antivirus ofrece protección frente a este tipo de amenazas.

4. Firewall

Un firewall puede ser hardware, software o ambos al mismo tiempo y monitorea el tráfico de red entrante y saliente. Esto actúa como un filtro y decide si permitir o bloquear el tráfico en función de un conjunto definido de reglas de seguridad, generalmente definidas por el sistema operativo. Por lo general, esta función suele venir activada y configurada por defecto, pero conviene comprobar que todo está en orden.

5. Elige Contraseñas Seguras

Según los datos recopilados por una empresa especializada en ofrecer servicios de seguridad informática, mencionan que el 77% de las personas admite usar contraseñas débiles, el 56% dice que nunca cambia sus contraseñas y el 42.7% de los usuarios usa la misma contraseña para todos.

Una contraseña segura no es aquella que tiene caracteres no alfanuméricos. Una contraseña segura es esencialmente una contraseña larga. Los expertos recomiendan usar frases como contraseñas, ya que tienen una gran cantidad de letras y son más fáciles de memorizar para el usuario.

6. Utiliza Una Autenticación Más Fuerte

La autenticación de usuario existe desde hace más de veinte años. La autenticación es básicamente un segundo filtro y consiste en confirmar que la persona que ha ingresado una contraseña está autorizada para poseer esa contraseña. Hay al menos tres tipos diferentes:

Autenticación por Conocimiento: en base a información que solo el usuario conoce. Preguntas clave como: dónde naciste, el nombre de tu mascota o dónde estudiaste.

Autenticación de Membresía: basado en algo que el usuario posee. Por ejemplo: usando un teléfono inteligente, un reloj inteligente o un generador de claves.

Autenticación por Características: en función de algunas características físicas del usuario. Por ejemplo Un sistema biométrico.

7. Cuidado donde haces clic

Todo el mundo se ha topado con un anuncio que aparece de la nada y quiere que accidentalmente hagas clic en él. Está claro que este tipo de amenazas cada vez son menos frecuentes ya que los propios navegadores bloquean este tipo de interacciones. Sin embargo, ¿Alguna vez te has detenido a mirar la parte inferior de tu navegador? Cuando pasas el cursor sobre un elemento en el que se puede hacer clic, como un botón o un enlace, muestra la dirección a la que te redirigirá sin necesidad de que hagas clic. Esta es una práctica tediosa pero muy importante, ya que es una de las formas más efectivas de evitar ser víctima de suplantación de identidad.

Por ejemplo, "www.google.com" es una dirección oficial y segura, mientras que "www.gooogle.com" o "www.gogle.com" están mal escritos y esto podría indicar que se trata de un sitio web falsificado. Antes de hacer clic en un enlace o botón, verifica que el sitio web al que te llevará sea seguro y esté bien escrito al pasar el mouse sobre él.

8. Compra de forma segura

Hoy en día es muy común realizar compras a través de internet. Suele ser muy fácil, rápido y seguro. Sin embargo, debes asegurarte de que el sitio donde estás comprando sea seguro. Recuerda revisar que el nombre del dominio web esté bien escrito y presta atención al prefijo.

HTTP: El acrónimo HTTP se refiere a un protocolo de transferencia de hipertexto. En otras palabras, HTTP es un protocolo de comunicación que permite la transferencia de información en Internet.

HTTPS: Por otro lado, HTTPS utiliza una combinación de dos protocolos de comunicación (HTTP + SSL) que hace que cualquier tipo de información que se transmita a través de la red sea encriptada.

¿Significa esto que si una página tiene el protocolo HTTPS es segura?

No. El protocolo HTTPS solo garantiza que el contenido viaje encriptado. Esto no garantiza que el servidor que recopila los datos sea confiable ni que esta información no pueda ser interceptada, solo garantiza que viajará encriptada y por lo tanto, de ser interceptada sería información incomprensible e indescifrable.

9. Cuidado con lo que compartes

Recuerda que la característica más peligrosa de un virus es que fácilmente puede replicarse e infectar todo tipo de archivos. La mayoría de los antivirus escanean todos los documentos que envías y recibes para evitar este tipo de problemas. Aun así, es recomendable que realices el análisis manualmente para asegurarte de que este proceso se ha realizado antes de enviar o abrir un archivo.

10. Respalda tu Computadora

Aun siguiendo todas estas medidas de prevención, es importante que realices respaldos de tu información esporádicamente. El malware puede dañar irreversiblemente la integridad de tu sistema operativo e incluso el hardware.

11. Respuesta a violaciones de datos

Basado en la información recopilada por las principales empresas de seguridad informática en los Estados Unidos de América. Las dos razones principales de las violaciones de datos son la negligencia de los usuarios que exponen voluntariamente su información y los errores de gestión de datos de terceros.

Se puede decir que la violación de datos es algo común, por lo que simplemente puedes proteger tus archivos más importantes cifrándolos. De esta forma, si se filtran, permanecerán inaccesibles para el atacante.

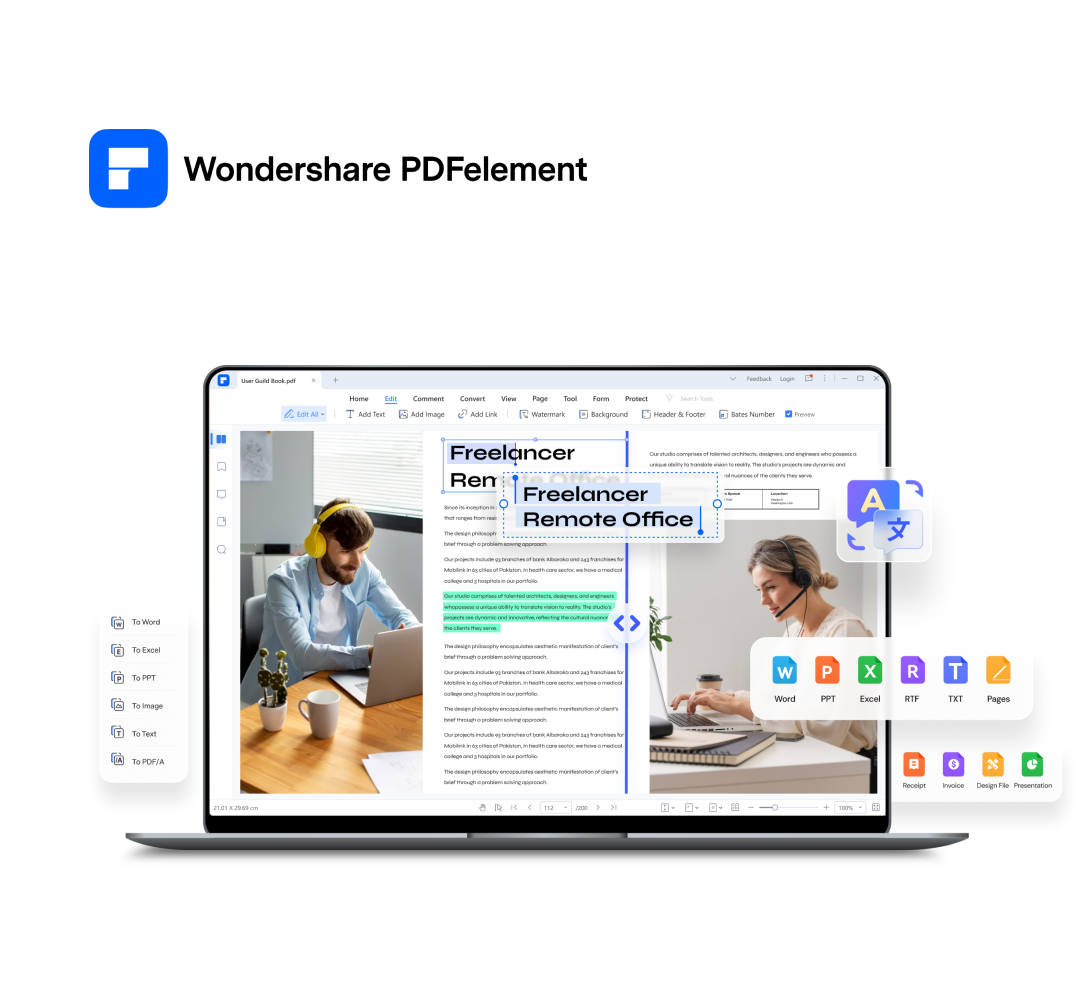

Parte 3. ¿Cómo Proteger Archivos con Pdfelement?

PDFelement es una herramienta de gestión de archivos profesional y su principal ventaja en términos de seguridad es que tiene la capacidad de proteger los archivos a través de contraseñas y firmas digitales, además de proporcionar muchas otras herramientas de gestión que favorecen a todo tipo de usuarios.

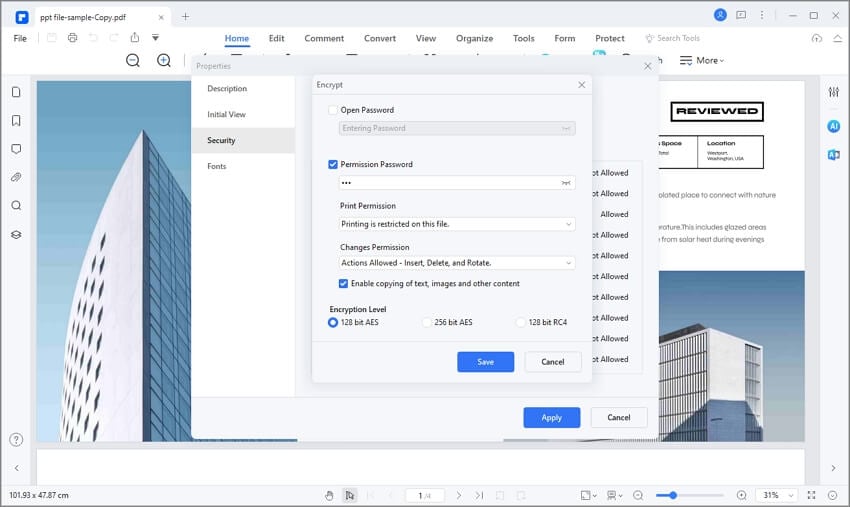

1. Contraseña y Permisos

Proteger con contraseña tus archivos te permitirá restringir la lectura de cualquier persona que no esté autorizada para ver su contenido, además, puedes ofrecerles permisos selectivos para que solo puedan realizar impresiones. La información interna se cifrará hasta que se ingrese la contraseña correcta.

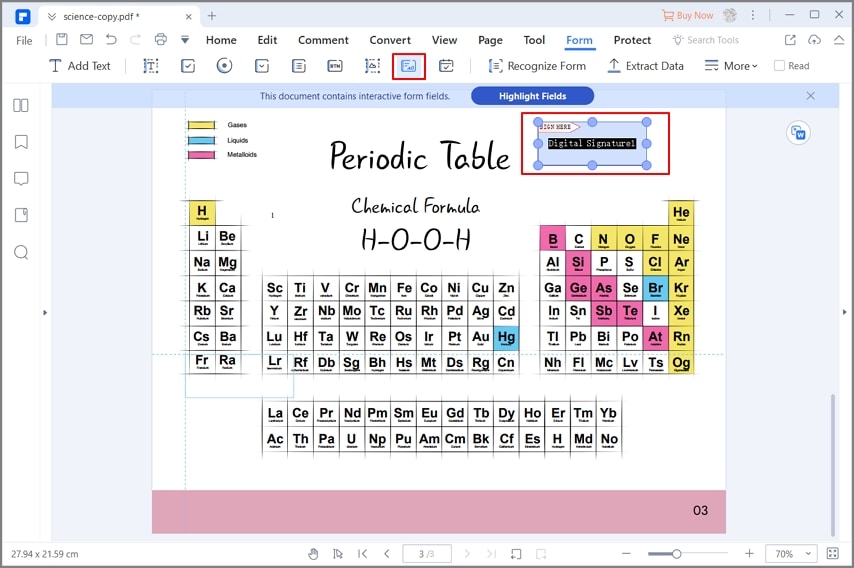

2. Firma Digital

Como mencioné anteriormente, la razón más común de las violaciones de datos hoy en día es el envío de correos electrónicos, principalmente en entornos de trabajo. Esto se debe a que la mayoría de las empresas distribuyen boletines y notificaciones a través de este medio. PDFelement ofrece una herramienta de administración en línea para sus archivos con la que puedes almacenar y compartir tus archivos. La información viaja, se almacena y se reproduce encriptada. Además, ofrece algunas herramientas que facilitan la distribución de archivos en un entorno seguro y controlado.

Por ejemplo: En las empresas es muy común enviar un mismo documento a todas las personas de un departamento solo con el propósito de informar o recolectar firmas. Con PDFelement, esta tarea se vuelve extremadamente fácil.

Palabras de cierre

La seguridad es un tema muy importante. Se estima que cada día durante todo el año se producen más de 80.000 ciberataques. Por ello, es de vital importancia no bajar la guardia, mantener tus sistemas actualizados, realizar respaldos de tu información y protegerla ante posibles brechas. Idealmente, nunca debes ser víctima de un ciberataque, pero desafortunadamente, esto puede no depender solo de ti. Afortunadamente, al utilizar PDFelement para cifrar tus archivos, puedes protegerte a ti mismo y a tu equipo al mismo tiempo con gran facilidad.

100% Seguro | Sin anuncios |

100% Seguro | Sin anuncios |